Доступ в ваш Битрикс24 начинается с приглашения.

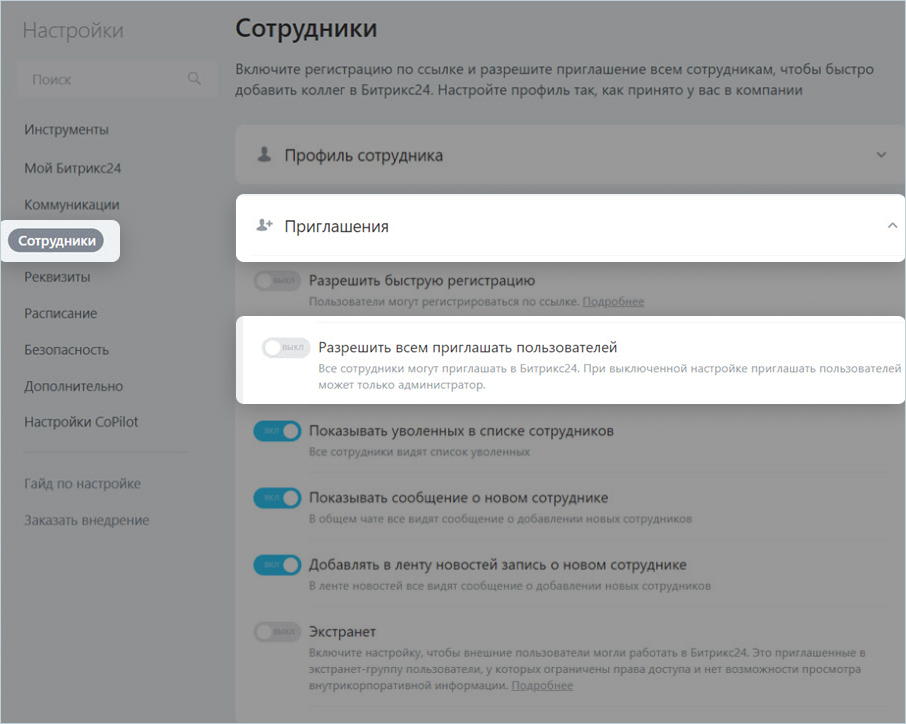

По умолчанию, приглашать в Битрикс24 могут все сотрудники.

Для повышения безопасности администратор может отключить эту возможность в разделе Настройки > Сотрудники > Приглашения > Разрешить всем приглашать пользователей.

Каждому свой доступ

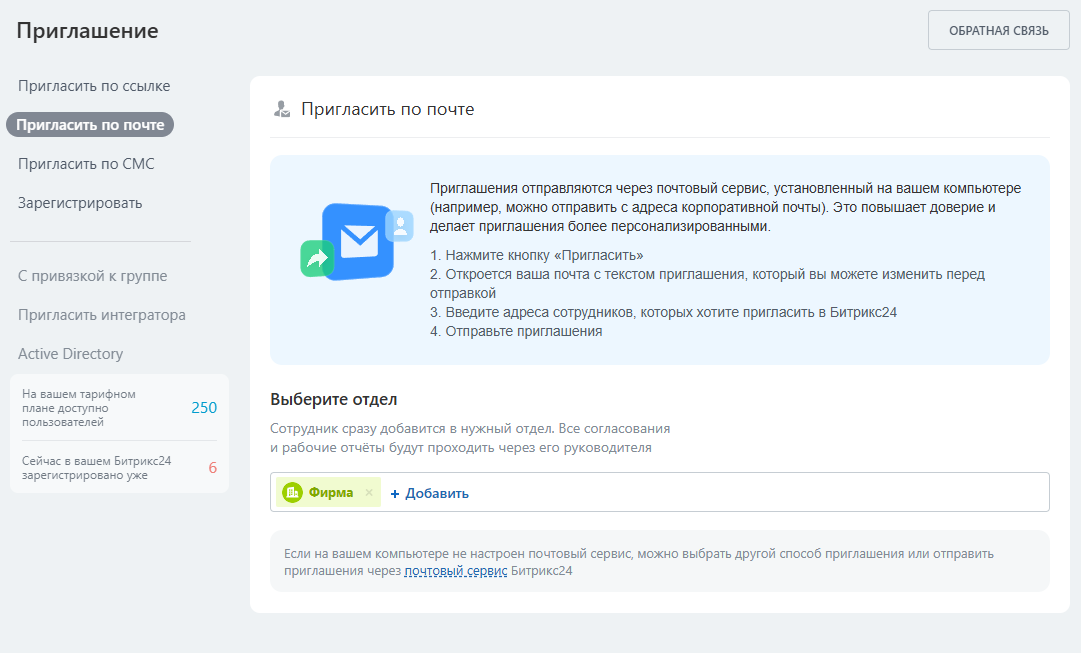

Способ приглашения в Битрикс24 должен соответствовать целям пребывания пользователя.

Сотрудники (интранет-пользователи) — сотрудники компании. Права сотрудников зависят от настроек, которые установил администратор.

Администраторы имеют полный доступ ко всем функциям и настройкам Битрикс24. Назначая администратора, убедитесь, что он технически грамотный, ответственный и надежный, чтобы обеспечить стабильную и безопасную работу системы.

Рекомендуем приглашать сотрудников и создавать учетные записи только на корпоративные почтовые адреса. Корпоративная почта не только подчеркивает ваш бренд, но и позволяет управлять доступом к почтовым ящикам, обеспечивая дополнительную безопасность и контроль.

Наделяйте правами администратора только тех сотрудников, кому это действительно необходимо.

Своевременно увольняйте учетные записи бывших сотрудников, чтобы предотвратить несанкционированный доступ к информации.

Если вам нужна помощь сторонних специалистов в настройке Битрикс24 — пригласите их в роли интеграторов. Интеграторы имеют достаточные права для настройки.

Партнёров по бизнесу, при необходимости, стоит приглашать как гостей в коллабу.

Коллаба — это пространство для совместной работы с внешними командами и клиентами в вашем Битрикс24. Они смогут работать с сотрудниками компании над документами, планировать задачи и обсуждать вопросы в чате, но не могут видеть внутреннюю информацию компании, например CRM. Их доступ ограничен только той коллабой, в которой они взаимодействуют.

Сделали этот шаг – отлично. Теперь следующий шаг к безопасности – защита учетных записей. Это уже ответственность сотрудников. Причем речь идет не только о паролях к Битрикс24, но и о почтовых учетных записях.

Пользователи часто считают, что их учетные записи никому не нужны, и придумывают слабые пароли. Из-за этого компании становятся уязвимыми.

Михаил Беляев

Руководитель образовательного направления

Печальный кейс

Сотрудница компании «Добрая душа» Карина в качестве пароля электронного ящика использовала кличку любимой собаки, о которой она часто писала в соцсетях.

Злоумышленники смогли легко подобрать пароль к почте и уже потом получить доступ к ее рабочему аккаунту.

Как итог, клиентская база оказалась у конкурентов, которые начали переманивать клиентов и поставщиков, а также копировать работу бизнеса.

Как пароли попадают в руки злоумышленников?

Как пароли попадают в руки злоумышленников?

- Подбор пароля

Для взлома паролей используют случайные символы, популярные пароли и личные данные (например, хобби, имя питомца, дата свадьбы). Программы автоматически перебирают комбинации, пока не найдут правильную.

- Фишинг

Мошенники создают фишинговые сайты, копирующие популярные ресурсы, чтобы собрать личную информацию. Пользователи могут попасть на такие сайты через рассылки или взломанные аккаунты знакомых.

- Шпионские программы

Шпионское ПО может перехватывать информацию с клавиатуры, делать скриншоты при авторизации или искать файлы с паролями.

- Социальная инженерия

Это манипулирование людьми, включая психологическое воздействие, с целью заставить их совершить определённые действия или раскрыть конфиденциальную информацию.

Как защитить доступ в Битрикс24?

-

Надежный пароль

Это главный барьер, который поможет избежать утечки.

Основа надежного пароля: сложность, уникальность, секретность.

Если вы полагаете, что сегодня все знают «как дважды два», что такое надежный пароль и как его хранить в секрете, взгляните на восторг в этих отзывах на маркетплейсах после покупки бумажного блокнота для паролей.

Купила для работы. Очень удобно записывать в него свои данные

Покупала коллегам, чтобы хранили свои пароли. Все отлично.

Отличный блокнот паролей, очень удобно, теперь нет необходимости перебирать в голове все возможные пароли или искать на электронной почте ранее созданный пароль, рекомендую!

Мы подготовили памятку, которая поможет создать надежный пароль и подскажет, как его хранить. Ей стоит поделиться с коллегами. -

Двухфакторная аутентификация

Лучшей защитой от утечек паролей является двухфакторная аутентификация: для получения доступа, нужно знать не только пароль, но и подтвердить этот доступ через мобильное устройство.

Многие могут задаться вопросом: «Зачем нужна двухфакторная аутентификация, если у меня уже есть надежный пароль?»

Двухфакторная аутентификация не заменяет пароль, а дополняет (усиливает) его.

Рекомендуем сделать двухфакторную аутентификацию в Битрикс24 обязательной для всех сотрудников.

Полезно включать ее везде, где это возможно: в электронной почте, соцсетях и мессенджерах. -

Ограничение доступа по IP-адресам

IP-адрес — это уникальный номер, который получает устройство при подключении к интернету. Вы можете ограничить доступ по статическим и динамическим IP-адресам, если в них указан конкретный диапазон.

Например, когда сотрудники работают в офисе, они используют одни и те же устройства, поэтому их IP-адреса остаются неизменными. В Битрикс24 можно задать доверенные IP-адреса. Система проверяет каждый раз, кто подключается: сотрудник через офисную сеть или кто-то посторонний через публичный интернет. Если IP-адрес не совпадает с указанными, доступ будет закрыт, даже если логин и пароль верны. -

Контроль доступа

В Битрикс24 можно отслеживать историю входов сотрудников.

В истории отображаются дата и время входа, геопозиция, устройство, операционная система, браузер и IP-адрес.

Каждый сотрудник может контролировать свои входы и безопасность аккаунта: при входе с незнакомого устройства можно в один клик выйти из Битрикс24 на всех устройствах, кроме текущего.

Администратор Битрикс24 может просмотреть историю входов любого сотрудника и при необходимости принудительно завершить его сеансы на всех устройствах.

Дополнительно, Администратор может отслеживать историю в Журнале событий. Он показывает кто, когда и с каких IP-адресов заходил в ваш Битрикс24. -

Защита данных в мобильном приложении Битрикс24

В мобильном приложении Битрикс24 можно запретить сотрудникам делать снимки и запись экрана, копировать текст. Это поможет защитить конфиденциальную информацию от утечки.

Запрет можно включить для конкретных сотрудников или всего отдела. Например, для тех, кто работает с персональными данными, коммерческой тайной или другими важными документами.

Запрет на скриншоты: при попытке сделать снимок или запись экрана, сотрудники увидят сообщение о запрете. Снимок или видео не сохранятся.

Запрет на копирование текста: сотрудники смогут пересылать друг другу сообщения внутри приложения, но не смогут копировать и отправлять текст за пределы Битрикс24.

Список ресурсов

- Как пригласить сотрудников в Битрикс24

- Как назначить администраторов

- Как пригласить интегратора в Битрикс24

- Как пригласить сотрудника или гостя в коллабу

- Как установить пароль для входа в Битрикс24

- Как включить двухфакторную аутентификацию для входа в Битрикс24

- Как изменить логин и пароль для входа в Битрикс24

- Рекомендации по созданию и хранению надежного пароля

- Как ограничить доступ в Битрикс24 по IP-адресу

- История входов сотрудников в Битрикс24

- Что такое Журнал событий в Битрикс24

- Как защитить данные в мобильном приложении Битрикс24